Resoluções CMN 5.274 e BCB 538: Como Adequar sua Instituição Financeira com Soluções Open Source

Se você atua na área de TI ou Segurança da Informação de uma instituição financeira, corretora ou instituição de pagamento, com certeza o final do seu ano de 2025 foi mais agitado do que o esperado. No dia 18 de dezembro, o Banco Central e o Conselho Monetário Nacional (CMN) publicaram as Resoluções CMN nº 5.274 e BCB nº 538.

O que antes era considerado “boas práticas” ou “recomendações” agora se transformou em um conjunto rigoroso de normas, sendo 14 controles mínimos obrigatórios. E tudo isso em um prazo apertado para adequação, ao qual se encerra em 1º de março de 2026.

Neste artigo, vamos debater os principais desafios técnicos impostos por essas resoluções e mostrar como o ecossistema open source — especialmente soluções como Wazuh, Graylog, Zabbix e firewalls — pode ser a chave para colocar sua instituição em conformidade sem explodir o orçamento de TI.

O Que Muda na Prática?

A digitalização acelerada do setor financeiro, impulsionada fortemente pelo Pix e pelo Open Finance (sistema de compartilhamento padronizado de dados e serviços financeiros entre bancos e fintechs), aumentou exponencialmente a superfície de ataque. O Banco Central percebeu que precisava uniformizar o nível de segurança do Sistema Financeiro Nacional (SFN).

A urgência dessa medida ficou ainda mais evidente recentemente. No dia 22 de março de 2026, o BTG Pactual, uma das maiores instituições financeiras do país, sofreu um ataque hacker que desviou aproximadamente 100 milhões de reais. O banco foi forçado a suspender suas operações com Pix como medida de contenção. Embora o BTG tenha recuperado a maior parte dos recursos e afirmado que dados de clientes não foram comprometidos, o incidente demonstra que nem mesmo as maiores instituições estão imunes a ataques. Esse é exatamente o tipo de cenário que as Resoluções CMN 5.274 e BCB 538 buscam evitar.

A Resolução CMN 5.274 (que altera a 4.893/2021) e a BCB 538 (que altera a 85/2021) trazem uma abordagem muito mais prescritiva. Elas listam 14 procedimentos e controles que passam a ser mandatórios. Entre eles, destaca-se os que mais vão impactar a rotina técnica:

- Rastreabilidade e Logs: Geração de logs de auditoria fim a fim das transações.

- Prevenção e Detecção de Intrusão: Monitoramento contínuo e ativo.

- Inteligência Cibernética (CTI): Monitoramento proativo em Internet, Deep Web e Dark Web.

- Gestão de Cópias de Segurança: Backups robustos e testados.

- Testes de Intrusão (Pentests): Obrigatórios anualmente e realizados por equipes independentes.

Além disso, há um foco gigantesco na proteção do ambiente Pix e do Sistema de Transferência de Reservas (STR). O regulador exige isolamento físico e lógico desses ambientes, autenticação multifatorial (MFA) para acessos administrativos e monitoramento rigoroso de credenciais.

Entrando em Conformidade com a Norma

Aqui vai um conselho prático baseado no que temos visto no mercado: a primeira reação de muitos gestores ao lerem a resolução é buscar as ferramentas proprietárias mais caras do Quadrante Mágico do Gartner. O problema é que, quando você soma licenças de SIEM por volume de dados (EPS), ferramentas de monitoramento, firewalls e soluções de backup, o custo do projeto se torna inviável, especialmente para instituições de médio e pequeno porte.

Quando na verdade, a conformidade com a CMN 5.274 não exige que você gaste milhões em licenças, apenas que tenha um ambiente com capacidade operacional comprovável. E o open source corporativo entrega exatamente isso. Por isso, vamos falar abaixo de soluções que entregarão o necessário para infraestrutura de TI com um orçamento enxuto.

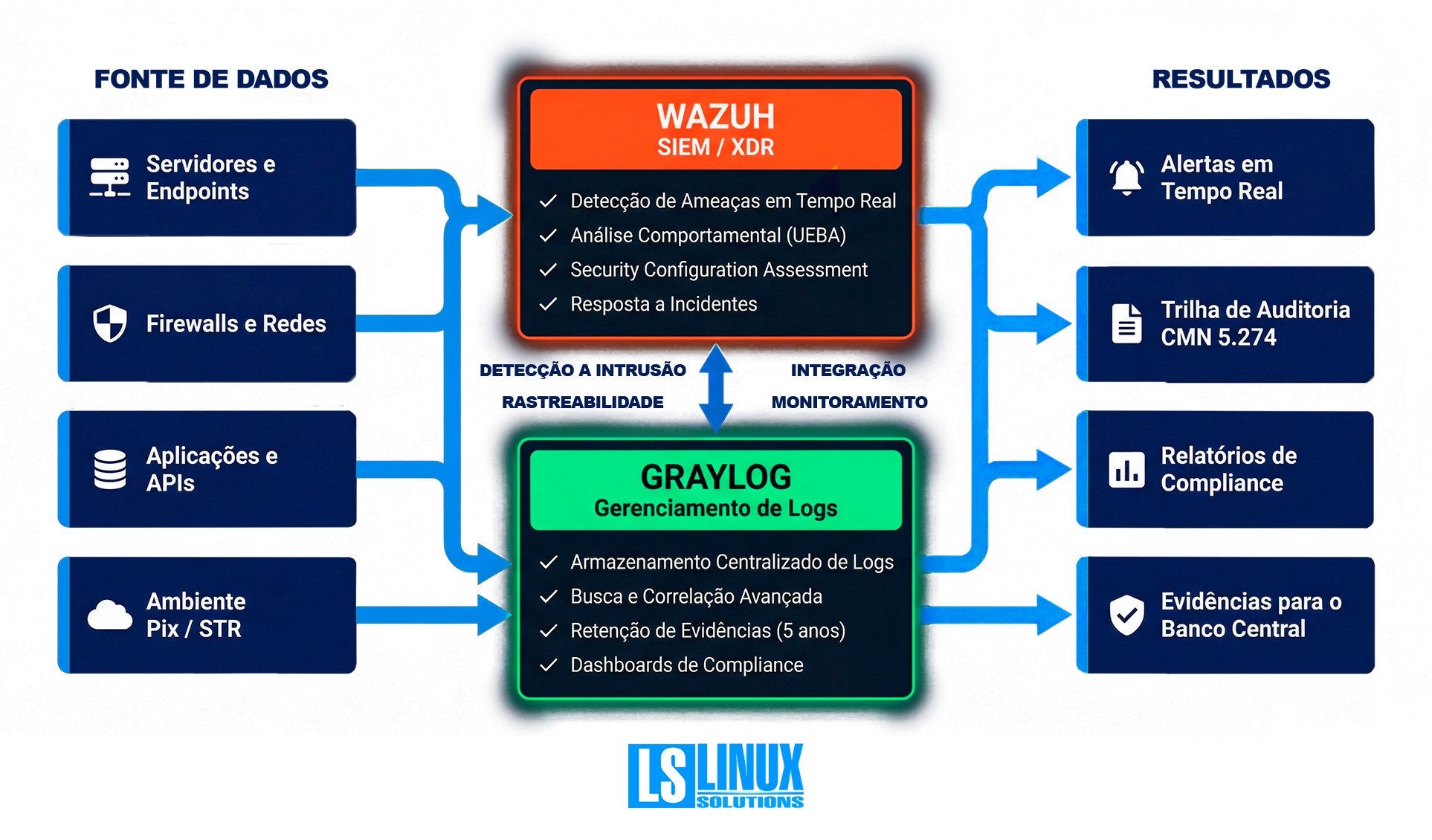

Wazuh + Graylog: A Dupla Que Resolve a CMN 5.274

Para atender aos requisitos de rastreabilidade, detecção de intrusão, monitoramento contínuo e inteligência cibernética exigidos pelo Banco Central, você precisa de uma solução robusta de SIEM (Security Information and Event Management) e gerenciamento de logs. Nossa principal recomendação para esse cenário é a combinação de Wazuh + Graylog.

O Wazuh é uma plataforma open source que combina SIEM e XDR (Extended Detection and Response), enquanto o Graylog é uma solução especializada em gerenciamento centralizado de logs com capacidades avançadas de análise e correlação. Juntos, eles formam um ecossistema poderoso que atende a todos os requisitos da norma sem os custos ocultos das soluções proprietárias licenciadas por volume de dados.

Veja como essa dupla se alinha diretamente às exigências das resoluções:

Exigência da CMN 5.274 / BCB 538 | Como Wazuh + Graylog Resolvem |

Controle 6: Rastreabilidade | O Graylog coleta, armazena e indexa logs de todos os sistemas, firewalls e aplicações em um repositório centralizado e imutável. O Wazuh fornece a análise e correlação em tempo real. Juntos, criam uma trilha de auditoria completa e auditável. |

Controle 3: Prevenção e detecção de intrusão | O Wazuh utiliza regras avançadas para identificar comportamentos anômalos, malware e tentativas de ataque. O Graylog enriquece esses dados com contexto histórico e padrões de comportamento. |

Controle 10: Perfis de configuração segura (Hardening) | O módulo de Security Configuration Assessment (SCA) do Wazuh verifica continuamente se seus servidores estão seguindo padrões como CIS Benchmarks, com logs armazenados no Graylog. |

Controle 14: Inteligência Cibernética | O Wazuh integra-se com feeds de ameaças globais, enquanto o Graylog correlaciona esses dados com eventos locais, permitindo detecção proativa de ameças. |

Evidências para o Banco Central | Ambas as plataformas possuem dashboards e relatórios de compliance nativos (como PCI DSS e NIST) que facilitam a prestação de contas aos auditores. |

Saiba mais: Pacote de Logs (Graylog + Wazuh)

Por Que Essa Combinação?

O Wazuh é excelente em detecção de ameaças e análise comportamental, mas tem limitações em armazenamento massivo de logs e busca avançada. O Graylog, por sua vez, é uma máquina de armazenamento e análise de logs, mas precisa de uma camada de detecção de ameaças mais sofisticada.

Juntos, eles cobrem todas as bases. O Wazuh atua como o cérebro de detecção, enquanto o Graylog é a memória centralizada. Essa arquitetura permite que sua instituição financeira tenha:

- Detecção rápida de ameaças (Wazuh em tempo real).

- Armazenamento massivo de logs (Graylog com retenção de anos).

- Buscas avançadas e correlação (Graylog com capacidades de analytics).

- Compliance e auditoria (ambas com relatórios nativos).

- Sem custos ocultos (ambas são open source).

Complementando a Operação: Outras Ferramentas Essenciais

Enquanto Wazuh + Graylog resolvem a maior parte dos requisitos de monitoramento e detecção, a resolução também exige atenção em outras áreas críticas.

Backup e Recuperação de Desastres (Controle 7)

A resolução bate forte na Gestão de Cópias de Segurança (Controle 7). Se um ransomware criptografar seus dados hoje, em quanto tempo sua instituição volta a operar? Para isso, recomendamos arquiteturas baseadas em TrueNAS (para storage seguro com redundância) e/ou Bacula (para orquestração de backups corporativos), garantindo a redundância necessária para o Plano de Recuperação de Desastres (PRD).

Leia mais sobre: Storage NAS – O que é e para que serve Network Attached Storage?

Inteligência Cibernética Avançada (Controle 14)

O Controle 14 fala de Inteligência Cibernética e exige monitoramento ativo de ameaças. É preciso saber se as credenciais dos seus colaboradores estão sendo expostas publicamente em fóruns hackers. Para esse desafio, integramos soluções de Threat Intelligence como o OpenCTI, que alimenta o Wazuh com dados atualizados sobre ameaças globais.

Saiba mais: OpenCTI: Estruturação e Análise de Ameaças Cibernéticas

Proteção de Rede e Segmentação (Controle 11)

O Banco Central exige isolamento físico e lógico dos ambientes Pix e STR. Para isso, firewalls de próxima geração como Untangle ou pfSense + OPNsense são essenciais, permitindo segmentação rigorosa da rede e proteção perimetral.

Leia também: VPN e Firewall: Fortalecendo o Trabalho Remoto com Untangle

Concluindo…

Entender a resolução é o primeiro passo. O segundo é implementá-la. E, com um prazo tão curto, tentar fazer tudo internamente pode ser um risco enorme. Na Linux Solutions, nós não entregamos apenas o software. Entregamos a engenharia por trás da conformidade. Nossa abordagem é consultiva:

- Avaliação/Planejamento: Avaliamos o que você já tem e o que falta para atingir os 14 controles.

- Implantação Customizada: Desenhamos a arquitetura do Wazuh + Graylog respeitando a topologia da sua rede, volume de dados e exigências de isolamento do Pix/STR.

- Integração com Complementos: Conectamos TrueNAS, Bacula, OpenCTI e firewalls à sua solução central de monitoramento, se necessário.

- Suporte Especializado (SLA): Nossa equipe atua garantindo que as ferramentas estejam sempre atualizadas e operacionais, apoiando o seu time de segurança na análise de incidentes.

Precisa adequar sua instituição às exigências do Banco Central sem estourar o orçamento?

Agende uma conversa com os especialistas da Linux Solutions. Vamos desenhar juntos a melhor estratégia open source para garantir a segurança e a conformidade da sua operação.

Pontos Importantes

O que as Resoluções CMN 5.274 e BCB 538 mudam para instituições financeiras na prática?

As Resoluções CMN 5.274 e BCB 538 tornam obrigatórios 14 controles mínimos de segurança cibernética para instituições financeiras, corretoras e instituições de pagamento. O que antes era tratado como boa prática passou a ser exigência regulatória com prazo definido para adequação. Na prática, isso exige maior maturidade operacional em áreas como rastreabilidade de transações, prevenção e detecção de intrusão, inteligência cibernética, gestão de backups, testes de intrusão e proteção reforçada dos ambientes de Pix e STR.

Quais controles das normas CMN 5.274 e BCB 538 mais impactam a rotina técnica das instituições?

Os controles que mais impactam a rotina técnica são a geração de logs de auditoria fim a fim, o monitoramento contínuo para prevenção e detecção de intrusão, a inteligência cibernética com acompanhamento de ameaças em internet, deep web e dark web, a gestão robusta de cópias de segurança e a obrigatoriedade de testes de intrusão anuais realizados por equipes independentes. Também ganha destaque a exigência de isolamento físico e lógico dos ambientes Pix e STR, além do uso de autenticação multifator para acessos administrativos.

Como Wazuh e Graylog ajudam a atender às exigências das Resoluções CMN 5.274 e BCB 538?

A combinação de Wazuh e Graylog ajuda a atender às exigências regulatórias ao unir detecção de ameaças, correlação de eventos e armazenamento centralizado de logs em uma arquitetura open source. O Wazuh atua na detecção em tempo real, análise comportamental, monitoramento de configuração segura e integração com feeds de ameaças. O Graylog centraliza, armazena e indexa logs de sistemas, firewalls e aplicações, permitindo retenção de longo prazo, buscas avançadas e trilhas de auditoria auditáveis. Juntas, as duas soluções fortalecem compliance, rastreabilidade e resposta a incidentes sem os custos ocultos comuns em plataformas proprietárias.

Por que a combinação Wazuh + Graylog é uma alternativa viável às soluções proprietárias de SIEM?

Essa combinação é viável porque entrega capacidade operacional comprovável para atender exigências regulatórias sem depender de modelos de licenciamento caros baseados em volume de dados. O Wazuh oferece recursos de SIEM e XDR, enquanto o Graylog complementa com gerenciamento massivo de logs, analytics e retenção prolongada. Isso permite que instituições de médio e pequeno porte implementem monitoramento contínuo, auditoria e detecção de ameaças com mais previsibilidade orçamentária e maior flexibilidade arquitetural.

Quais outras ferramentas open source complementam a conformidade com as normas do Banco Central?

Além de Wazuh e Graylog, outras ferramentas complementam a operação de conformidade. Para backup e recuperação de desastres, TrueNAS e Bacula ajudam a estruturar cópias de segurança robustas e testáveis. Para inteligência cibernética avançada, o OpenCTI pode enriquecer o ambiente com dados atualizados sobre ameaças globais. Já para proteção de rede e segmentação, firewalls como Untangle, pfSense e OPNsense ajudam a implementar isolamento lógico, proteção perimetral e controles específicos para ambientes críticos, como Pix e STR.

Como atender às exigências de backup, inteligência cibernética e segmentação de rede das Resoluções CMN 5.274 e BCB 538?

Para atender às exigências de backup, é necessário implementar uma estratégia com redundância, testes de recuperação e suporte ao plano de recuperação de desastres. Em inteligência cibernética, é importante monitorar ameaças ativamente e integrar dados externos de threat intelligence ao ambiente interno de segurança. Na segmentação de rede, o foco deve estar no isolamento físico e lógico dos ambientes críticos, especialmente Pix e STR, com uso de firewalls de próxima geração, controle rigoroso de credenciais e autenticação multifator em acessos administrativos.

Como a Linux Solutions apoia instituições financeiras na adequação às Resoluções CMN 5.274 e BCB 538?

A Linux Solutions apoia instituições financeiras com uma abordagem consultiva que envolve avaliação do ambiente atual, planejamento dos controles necessários e implantação customizada da arquitetura de monitoramento e segurança. A empresa desenha soluções com Wazuh e Graylog conforme a topologia da rede, o volume de dados e as exigências de isolamento dos ambientes críticos. Também pode integrar ferramentas complementares, como TrueNAS, Bacula, OpenCTI e firewalls, além de oferecer suporte especializado para manter a operação segura, atualizada e alinhada às exigências do Banco Central.

cibersegurança, segurança, Segurança da informação, SIEM, wazuh