Graylog para Equipes Enxutas de TI: mais Visibilidade sem Aumentar a Complexidade

Equipes enxutas de TI convivem com uma combinação desafiadora: poucos profissionais, muitos sistemas, alta pressão por disponibilidade, cobranças de segurança, auditorias, chamados urgentes e uma quantidade crescente de alertas vindos de servidores, firewalls, aplicações, VPNs, bancos de dados e ferramentas de monitoramento. Em muitos ambientes, o problema não é a falta de dados, é na verdade que esses dados estão espalhados, difíceis de pesquisar e pouco conectados ao contexto real da operação.

Equipes enxutas de TI convivem com uma combinação desafiadora: poucos profissionais, muitos sistemas, alta pressão por disponibilidade, cobranças de segurança, auditorias, chamados urgentes e uma quantidade crescente de alertas vindos de servidores, firewalls, aplicações, VPNs, bancos de dados e ferramentas de monitoramento. Em muitos ambientes, o problema não é a falta de dados; é que esses dados estão espalhados, difíceis de pesquisar e pouco conectados ao contexto real da operação.

É nesse ponto que o Graylog se torna uma solução ideal, pois, ao centralizar logs e eventos em uma plataforma preparada para busca, análise, alertas, dashboards e investigação, fica mais fácil para as equipes de TI entenderem o que está acontecendo no ambiente, sem depender de acessos manuais a cada servidor ou equipamento. A proposta não é criar mais uma ferramenta desconectada, mas transformar registros técnicos em informação útil para tomada de decisão.

Para empresas que buscam soluções open source corporativas com controle, previsibilidade e apoio especializado, o Graylog se encaixa muito bem em arquiteturas que já utilizam Linux, firewalls open source, Zabbix, Wazuh, pfSense, OPNsense e outras tecnologias. Com uma implantação bem planejada, ele amplia a visibilidade operacional e de segurança sem aumentar desnecessariamente a complexidade.

O Desafio das Equipes Enxutas de TI

A rotina de uma equipe pequena de infraestrutura, segurança ou suporte costuma ser marcada pela necessidade de agir rápido. Um serviço fica indisponível, uma autenticação falha repetidamente, uma VPN apresenta instabilidade, um firewall bloqueia tráfego legítimo ou uma aplicação começa a registrar erros intermitentes. Em todos esses casos, a resposta depende de evidências. E, na prática, essas evidências normalmente estão nos logs.

O desafio é que logs distribuídos exigem tempo. O analista precisa acessar servidores diferentes, consultar arquivos locais, filtrar mensagens manualmente, comparar horários, validar correlações e tentar reconstruir o que aconteceu. Em ambientes com múltiplas aplicações, servidores Linux, appliances de rede, firewalls e sistemas de autenticação, essa investigação pode se tornar lenta e sujeita a falhas.

Equipes enxutas não precisam apenas de mais alertas. Elas precisam de clareza operacional. Quanto mais ferramentas isoladas existem no ambiente, maior tende a ser o esforço para interpretar sinais dispersos. A centralização de logs reduz esse atrito porque coloca diferentes fontes de eventos em um ponto comum de análise.

O Que é Graylog e Por Que Ele Importa para a Operação

O Graylog é uma plataforma de gerenciamento, análise e investigação de logs. Em linhas gerais, ele recebe eventos de diferentes fontes, organiza esses dados, permite buscas rápidas, cria visualizações, gera alertas e apoia investigações operacionais e de segurança. O próprio site oficial apresenta o Graylog como uma solução para SIEM, gerenciamento de logs e análise de eventos, com recursos voltados a equipes de segurança e operações que precisam de visibilidade sem perder controle sobre arquitetura e custos.

Na prática, isso significa que logs de servidores Linux, sistemas de autenticação, aplicações, firewalls, balanceadores, VPNs, serviços web e ferramentas corporativas podem ser enviados para uma plataforma central. A partir daí, a equipe consegue pesquisar eventos, montar dashboards, identificar padrões, criar alertas de alta fidelidade e documentar investigações com mais agilidade.

O gerenciamento de logs é relevante porque ajuda a transformar eventos dispersos em uma visão sistemática da operação. A própria Graylog destaca, em seu guia sobre gerenciamento de logs, que ferramentas desse tipo contribuem para segurança, troubleshooting, monitoramento de sistemas, alertas, otimização de recursos e melhoria da postura de conformidade. Para uma equipe pequena, esses benefícios são especialmente importantes porque reduzem o tempo gasto procurando informação e aumentam o tempo disponível para resolver a causa do problema.

Como o Graylog Aumenta a Visibilidade sem Aumentar a Complexidade

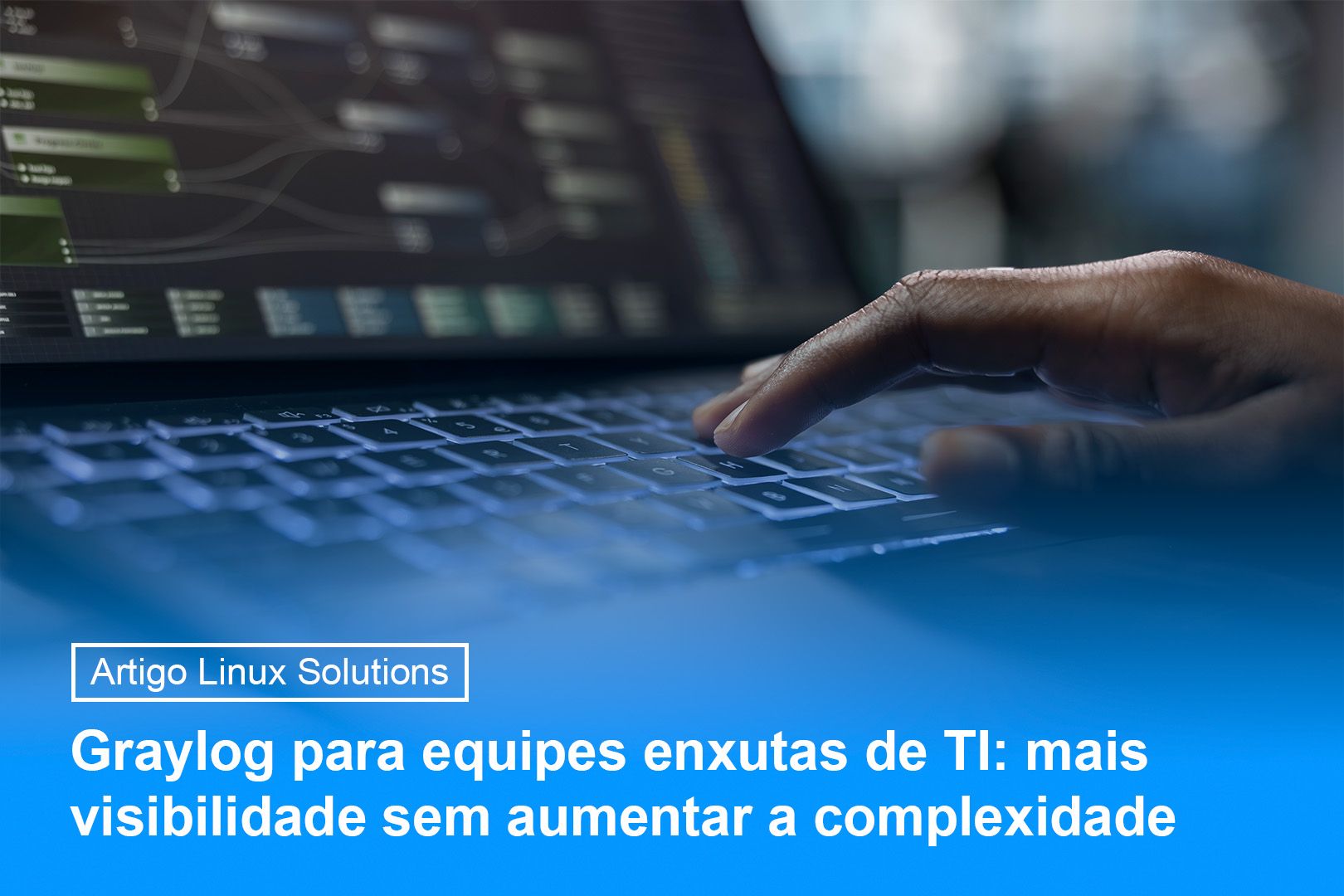

Comparativo entre a operação sem centralização de logs e a operação com Graylog. A imagem reforça como a busca centralizada, os alertas com contexto, a visão integrada e as evidências organizadas ajudam equipes enxutas a investigar incidentes com mais clareza e agilidade.

O valor do Graylog está menos em “coletar tudo” e mais em coletar com propósito. Uma implantação bem conduzida define quais fontes são prioritárias, quais eventos realmente importam, quais campos devem ser extraídos, quais alertas precisam existir e quais dashboards ajudam a equipe no dia a dia. Esse planejamento evita excesso de ruído, armazenamento desnecessário e notificações irrelevantes.

Em vez de exigir que o time acesse cada sistema separadamente, o Graylog cria um ponto central para investigação. Um analista pode pesquisar por IP, usuário, hostname, código de erro, aplicação, porta, origem de conexão ou mensagem específica. Essa capacidade reduz o tempo para reconstruir linhas do tempo, comparar eventos e identificar causa raiz. O guia oficial da Graylog também destaca que soluções de gerenciamento de logs permitem mineração de dados, descoberta de padrões e análise de logs estruturados e não estruturados, facilitando a identificação da origem de incidentes.

A visibilidade também melhora quando os alertas são construídos com contexto. Em vez de disparar notificações para cada evento isolado, a equipe pode criar regras baseadas em condições mais relevantes, como múltiplas falhas de login em curto intervalo, erros repetidos em uma aplicação crítica, quedas de autenticação VPN, eventos incomuns em servidores sensíveis ou padrões de bloqueio em firewalls.

| Cenário | Sem centralização de logs | Com Graylog |

| Investigação de incidentes | A equipe acessa vários servidores e equipamentos manualmente. | A busca é feita em uma plataforma central, com filtros e correlação. |

| Tempo de resposta | A identificação da causa raiz tende a ser mais lenta. | A equipe encontra evidências com mais rapidez e contexto. |

| Alertas | Alertas dispersos, muitas vezes sem relação entre si. | Alertas podem ser criados com base em eventos consolidados e critérios mais relevantes. |

| Visibilidade operacional | Cada sistema mostra apenas parte do problema. | Servidores, aplicações, firewalls e autenticação podem ser analisados em conjunto. |

| Conformidade e auditoria | Coleta de evidências depende de processos manuais. | Relatórios, buscas e retenção organizada facilitam auditorias e análises. |

| Gestão do conhecimento | Informações ficam dependentes de pessoas específicas. | Dashboards e consultas padronizadas ajudam a compartilhar contexto entre a equipe. |

Onde o Graylog Gera Valor no Dia a Dia

Em ambientes Linux, o Graylog pode concentrar logs de sistema, autenticação, serviços, daemons, aplicações e componentes de infraestrutura. Isso facilita responder perguntas simples, mas críticas: qual servidor começou a apresentar erro primeiro? Houve falha de autenticação antes da indisponibilidade? O mesmo IP aparece em eventos de firewall e de aplicação? O problema está em recurso, acesso, configuração ou comportamento inesperado?

Em firewalls e gateways, como pfSense, OPNsense e Untangle, o Graylog ajuda a analisar bloqueios, conexões, regras acionadas, tentativas de acesso indevido, tráfego incomum e eventos relacionados a VPN. Para equipes pequenas, isso evita a necessidade de alternar constantemente entre consoles e logs locais, principalmente quando há mais de uma unidade, filial ou ambiente protegido.

Em aplicações corporativas, a plataforma pode ajudar a identificar erros recorrentes, falhas de integração, exceções, lentidão percebida por usuários e eventos relacionados a APIs. Quando esses dados são analisados junto com eventos de sistema, rede e autenticação, a investigação fica mais completa.

Em segurança, o Graylog apoia a identificação de comportamentos suspeitos, como falhas repetidas de login, acessos fora de padrão, eventos administrativos sensíveis, tentativas de exploração e comunicação com origens incomuns. Isso não significa que a ferramenta elimina a necessidade de processos, políticas e outras soluções de segurança. Significa que ela entrega uma camada importante de evidência e análise para melhorar a resposta.

Quer entender como Graylog é utilizado na área financeira? Leia “Resoluções CMN 5.274 e BCB 538: Como Adequar sua Instituição Financeira com Soluções Open Source”

Graylog, Zabbix e Wazuh: Ferramentas Complementares, Não Concorrentes

Um ponto importante para gestores e coordenadores de TI é entender que o Graylog não substitui todas as ferramentas de monitoramento e segurança. Ele complementa o ecossistema. Em muitos ambientes, a melhor arquitetura combina ferramentas especializadas, cada uma cumprindo um papel claro.

O Zabbix continua sendo uma excelente escolha para monitoramento de disponibilidade, métricas, consumo de recursos, serviços, hosts e capacidade. O Wazuh agrega recursos importantes de segurança, análise de agentes, integridade de arquivos, detecção, conformidade e resposta. Firewalls como pfSense, OPNsense e Untangle continuam exercendo seu papel de controle, segmentação, VPN e proteção de perímetro. O Graylog entra como uma camada de centralização, pesquisa e análise de eventos, ajudando a conectar sinais que, isoladamente, poderiam passar despercebidos.

| Ferramenta | Papel principal | Como se complementa com Graylog |

| Zabbix | Monitoramento de disponibilidade, métricas e desempenho. | Eventos e logs ajudam a explicar causas por trás de alarmes de disponibilidade. |

| Wazuh | Segurança, agentes, conformidade e detecção. | Logs centralizados ampliam investigação e correlação de eventos. |

| pfSense | Firewall, roteamento, VPN e controle de tráfego. | Logs de bloqueio, acesso e VPN podem ser pesquisados e correlacionados. |

| OPNsense | Firewall open source, VPN e segurança de rede. | Eventos de rede ganham histórico, filtros e dashboards no Graylog. |

| Untangle | Gateway de segurança e controle de rede. | Eventos do gateway podem compor análises de tráfego e segurança. |

| Graylog | Gestão, busca, análise e alerta sobre logs. | Consolida evidências e transforma eventos técnicos em informação operacional. |

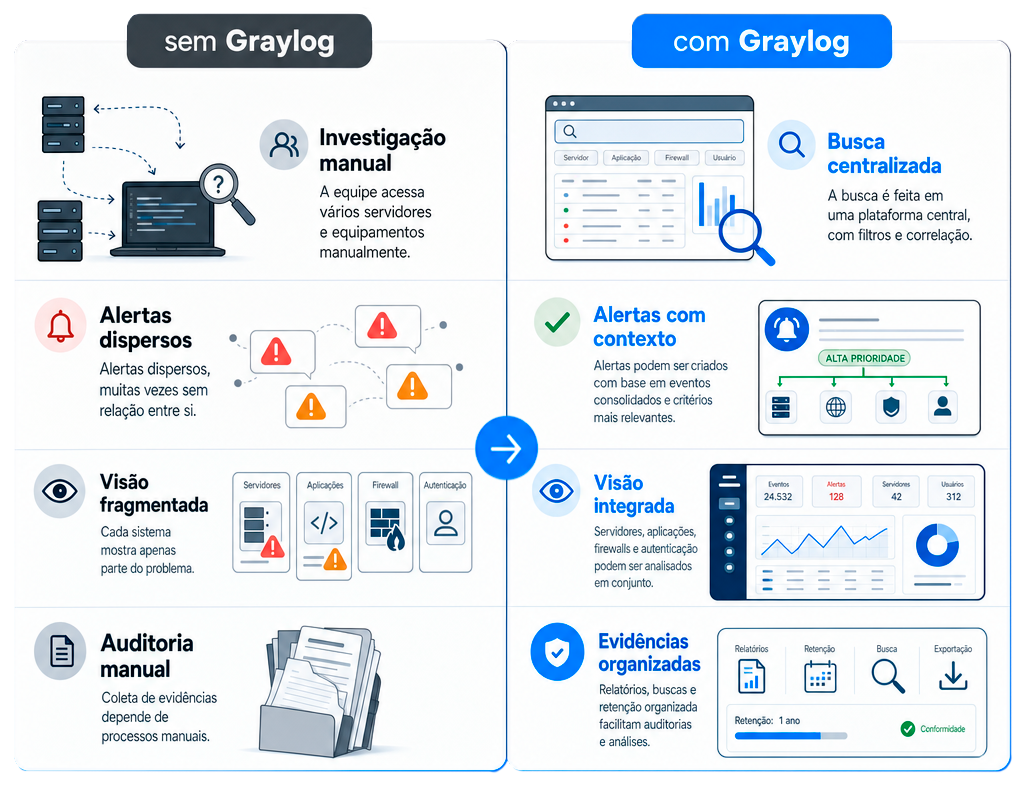

Essa visão integrada é especialmente útil para equipes enxutas. Em vez de multiplicar consoles sem estratégia, a empresa passa a desenhar um fluxo coerente: métricas no monitoramento, eventos de segurança nas ferramentas adequadas e logs centralizados para investigação, auditoria e contexto. Observe na imagem abaixo uma representação visual da arquitetura utilizando os sistemas open sources.

Arquitetura conceitual do ecossistema open source, mostrando como Zabbix, Wazuh, pfSense, OPNsense, Untangle e Graylog atuam de forma complementar. A imagem ajuda a reforçar que cada solução cumpre um papel específico e que o Graylog agrega valor ao centralizar logs, apoiar investigações e ampliar a visibilidade operacional.

Boas Práticas para Implantar Graylog em Equipes Pequenas

A implantação do Graylog deve começar pelo entendimento do ambiente e das dores mais relevantes. Nem toda fonte de log precisa entrar no primeiro momento. Muitas vezes, o melhor caminho é iniciar por servidores críticos, autenticação, firewall, VPN e aplicações de maior impacto para o negócio. Depois, a coleta pode evoluir gradualmente.

Também é importante definir retenção, volume de armazenamento, regras de parsing, normalização de campos, permissões de acesso, dashboards e alertas. Sem esse cuidado, qualquer plataforma de logs pode se transformar em um repositório grande, caro e pouco útil. O objetivo deve ser entregar visibilidade acionável.

A Graylog mantém documentação oficial para orientar instalação, configuração e operação da plataforma, incluindo componentes, coleta de dados, pesquisa, eventos, alertas e administração. Ainda assim, em ambientes corporativos, contar com apoio especializado reduz riscos de configuração inadequada, excesso de ruído e baixa adoção pela equipe.

Resumindo…

Equipes enxutas de TI não precisam de mais complexidade. Elas precisam de visibilidade, contexto e processos que ajudem a priorizar o que realmente importa. O Graylog atende bem a essa necessidade porque centraliza logs, facilita buscas, melhora investigações, apoia alertas mais inteligentes e transforma eventos técnicos em informação útil para operação e segurança.

Conte com a Linux Solutions para implantar Graylog com segurança.

A Linux Solutions apoia empresas que desejam adotar o Graylog de forma planejada, segura e alinhada à realidade da operação. Esse apoio pode envolver desenho de arquitetura, instalação, integração com servidores Linux, firewalls e aplicações, configuração de entradas de logs, criação de dashboards, definição de alertas, manutenção, suporte e treinamento da equipe.

O diferencial está em tratar o Graylog como parte de uma estratégia maior de infraestrutura e segurança open source corporativa. A implantação precisa conversar com o monitoramento existente, com políticas de segurança, com necessidades de conformidade e com a capacidade real da equipe de operar a solução. Quando bem implementado, o Graylog reduz o tempo de investigação, melhora a tomada de decisão e oferece mais segurança para ambientes críticos.

Entre em contato com a Linux Solutions e implemente Graylog sem preocupações.

Pontos Importantes

O que é Graylog e para que ele serve em equipes enxutas de TI?

Graylog é uma plataforma de gerenciamento, centralização, busca e análise de logs. Em equipes enxutas de TI, ele serve para reunir eventos de servidores, firewalls, aplicações, VPNs, sistemas de autenticação e outros componentes em um ponto central de investigação. Com isso, a equipe consegue encontrar evidências com mais rapidez, reduzir acessos manuais a diferentes sistemas, criar alertas com mais contexto e melhorar a tomada de decisão em incidentes operacionais e de segurança.

Por que centralizar logs com Graylog melhora a visibilidade da infraestrutura?

Centralizar logs com Graylog melhora a visibilidade porque transforma registros dispersos em uma visão integrada da operação. Em vez de consultar manualmente cada servidor, firewall ou aplicação, o analista pode pesquisar por usuário, IP, hostname, aplicação, erro, porta, origem de conexão ou período em uma única plataforma. Isso facilita a correlação de eventos, acelera a identificação da causa raiz e ajuda a equipe a enxergar relações que poderiam passar despercebidas quando os logs ficam isolados.

Qual a diferença entre Graylog, Zabbix e Wazuh?

A principal diferença está no papel de cada ferramenta dentro da arquitetura de TI. O Zabbix é voltado ao monitoramento de disponibilidade, desempenho, métricas, capacidade e saúde da infraestrutura. O Wazuh atua em segurança, conformidade, análise de agentes, integridade de arquivos, detecção e resposta. O Graylog é focado em centralização, busca, análise, correlação e investigação de logs. Na prática, as três soluções são complementares: o Zabbix mostra que algo está acontecendo, o Wazuh adiciona contexto de segurança e o Graylog ajuda a investigar os registros que explicam o evento.

Graylog substitui ferramentas de monitoramento ou segurança?

Não. O Graylog não deve ser visto como substituto direto de ferramentas de monitoramento ou segurança, mas como uma camada complementar de visibilidade e investigação. Soluções como Zabbix, Wazuh, pfSense, OPNsense e Untangle continuam cumprindo papéis específicos no ambiente. O Graylog agrega valor ao centralizar os logs gerados por essas ferramentas, permitindo buscas mais rápidas, dashboards, alertas contextualizados, retenção organizada e apoio a auditorias.

Quais tipos de logs podem ser centralizados no Graylog?

O Graylog pode centralizar logs de servidores Linux, sistemas de autenticação, firewalls, VPNs, aplicações web, bancos de dados, balanceadores, serviços de rede, APIs, ferramentas de segurança e dispositivos de infraestrutura. Em ambientes corporativos, as fontes mais comuns incluem eventos de sistema, logs de acesso, falhas de autenticação, bloqueios de firewall, erros de aplicação, eventos administrativos, conexões suspeitas e registros úteis para troubleshooting, auditoria e conformidade.

Como o Graylog ajuda a reduzir o tempo de investigação de incidentes?

O Graylog ajuda a reduzir o tempo de investigação porque permite pesquisar, filtrar e correlacionar eventos em uma plataforma central. Quando ocorre um incidente, a equipe pode reconstruir a linha do tempo, comparar eventos de diferentes fontes, identificar padrões e encontrar evidências sem alternar entre vários consoles ou arquivos locais. Para equipes enxutas, isso é especialmente importante, pois diminui o esforço manual, reduz dependência de conhecimento individual e melhora a velocidade de resposta.

Graylog é indicado para empresas que já usam pfSense, OPNsense ou Untangle?

Sim. O Graylog é indicado para empresas que já usam pfSense, OPNsense ou Untangle, porque esses firewalls e gateways geram eventos importantes sobre tráfego, bloqueios, VPN, acessos, regras acionadas e tentativas de conexão. Ao centralizar esses logs no Graylog, a equipe ganha histórico, filtros, dashboards e capacidade de investigação. Isso torna a análise de rede e perímetro mais organizada, principalmente em empresas com filiais, múltiplos links, ambientes híbridos ou maior exigência de auditoria.

Quais cuidados são importantes antes de implantar Graylog?

Antes de implantar Graylog, é importante definir quais fontes de log serão priorizadas, qual volume de dados será armazenado, quais eventos realmente importam, por quanto tempo os logs serão retidos e quais alertas fazem sentido para a operação. Também é necessário planejar parsing, normalização de campos, permissões de acesso, dashboards, integrações e capacidade de armazenamento. Sem esse planejamento, a plataforma pode acumular ruído e perder valor operacional. Com uma arquitetura bem definida, o Graylog entrega visibilidade acionável sem aumentar a complexidade.

centralização de logs, gerenciamento centralizado, graylog, logs, monitorar logs